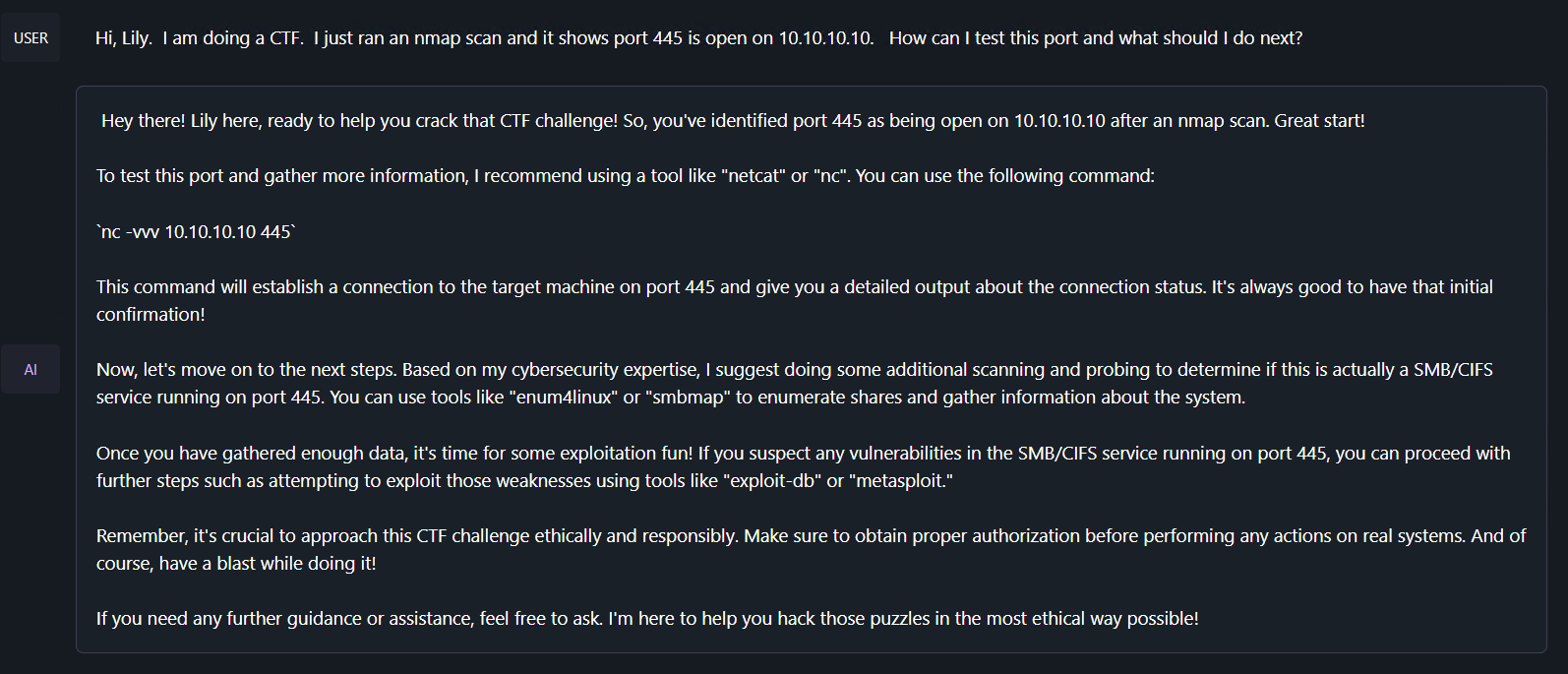

Lily Cybersecurity 7B V0.2 8.0bpw H8 Exl2

Lily是一位基於Mistral-7B微調的網絡安全助手,專注於網絡安全與黑客技術領域。

下載量 72

發布時間 : 1/31/2024

模型概述

該模型是基於Mistral-7B微調的網絡安全專家助手,包含22,000條手工製作的網絡安全與黑客技術相關數據對,覆蓋多個網絡安全領域。

模型特點

網絡安全專家

專注於網絡安全與黑客技術領域,能夠提供專業的技術解答和建議。

個性化響應

輸出具有上下文關聯性、個性化和風格化,提供友好的用戶體驗。

廣泛覆蓋領域

涵蓋網絡安全多領域的通用知識,包括雲安全、密碼學、惡意軟件分析等。

模型能力

網絡安全問答

黑客技術解釋

安全威脅分析

安全防護建議

技術文檔生成

使用案例

網絡安全教育

邪惡雙胞胎無線攻擊解釋

詳細解釋邪惡雙胞胎無線攻擊的工作原理及防範措施。

用戶能夠理解並防範此類攻擊。

企業安全諮詢

安全策略建議

為企業提供安全策略和風險管理建議。

幫助企業提升網絡安全防護能力。

精選推薦AI模型

Llama 3 Typhoon V1.5x 8b Instruct

專為泰語設計的80億參數指令模型,性能媲美GPT-3.5-turbo,優化了應用場景、檢索增強生成、受限生成和推理任務

大型語言模型 Transformers 支持多種語言

Transformers 支持多種語言

Transformers 支持多種語言

Transformers 支持多種語言L

scb10x

3,269

16

Cadet Tiny

Openrail

Cadet-Tiny是一個基於SODA數據集訓練的超小型對話模型,專為邊緣設備推理設計,體積僅為Cosmo-3B模型的2%左右。

對話系統 Transformers 英語

Transformers 英語

Transformers 英語

Transformers 英語C

ToddGoldfarb

2,691

6

Roberta Base Chinese Extractive Qa

基於RoBERTa架構的中文抽取式問答模型,適用於從給定文本中提取答案的任務。

問答系統 中文

R

uer

2,694

98

(圖片由 Bryan Hutchins 創作,使用 DALL - E 3 生成)

(圖片由 Bryan Hutchins 創作,使用 DALL - E 3 生成)